Источник: ITC.ua

На этой неделе мы написали о том, как хакеры взломали облачное хранилище производителя электромобилей Tesla и использовали его ресурсы для скрытного майнинга криптовалют.

Исследователи из Check Point подтвердили, что американская компания стала далеко не единственной жертвой – начало текущего года ознаменовалось стремительным ростом числа вредоносных криптомайнеров, нападающих на коммерческие организации.

Исследователи компании выявили три различных варианта вредоносных криптомайнеров, которые вошли в топ-10 активных зловредов.

Возглавил рейтинг CoinHive, который атаковал каждую четвертую компанию в январе 2018 года.

Напомним, что CoinHive способен в тайне от пользователя добывать криптовалюту Monero за счет внедрения вредоносного JavaScript в веб-сайты, который затем использует мощности процессора ПК пользователя, снижая его производительность.

Также в рейтинг попали майнеры JSEcoin и Cryptoloot, которые добывают криптовалюту без ведома жертвы.

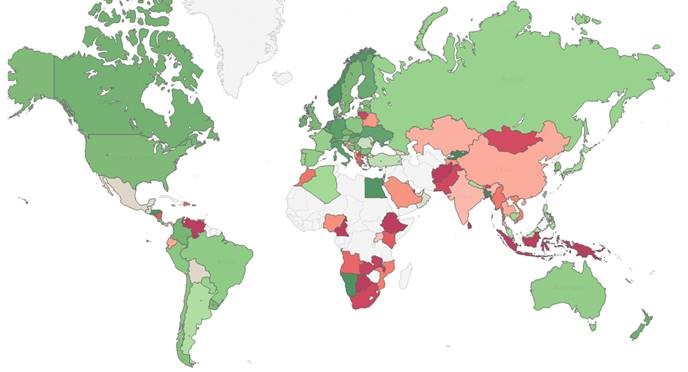

Специалисты Check Point также отметили на карте уровень киберугроз по странам, в которых зеленый обозначает низкий уровень риска, красный — высокий, белый — недостаточно данных.

В январе 2018 года атаки с использованием вредоносных криптомайнеров стали самым распространенным типом атак на организации.

На первом месте рейтинга расположился CoinHive, от него пострадало 23% компаний, второе место занял Fireball, а третье — Rig Exploit Kit, который в январе атаковал 17% организаций.

В свою очередь самыми активными мобильными зловредами января 2018 года стали:

1. Lokibot — банковский троян для Android, который крадет пользовательские данные и требует за них выкуп. Зловред может заблокировать телефон, если удалить его права администратора;

2. Triada — модульный бэкдор для Android, который дает огромные привилегии скачанным зловредам;

3. Hiddad — зловред для Android, который переупаковывает легитимные приложения и затем реализует их в магазинах сторонних производителей.

Кроме вредоносного ПО для майнинга криптовалюты, исследователи Check Point обнаружили, что 21% организаций до сих пор имеют зараженные Fireball рабочие станции.

Fireball может использоваться как полноценный загрузчик, способный запускать любой вредоносный код на компьютере жертвы.

Впервые зловред обнаружили в мае 2017 года, а летом он успел нанести несколько серьезных ударов по компаниям.

Самые актуальные новости - в

Самые актуальные новости - в