Специализирующееся на современных технологиях и мультимедиа подразделение Норвежской вещательной корпорации (NRK) выяснило, каким путем американские спецслужбы получают личные данные любого владельца смартфонов. Проблема в том, что это происходит из-за лазеек в законах и доступно любому достаточно мотивированному человеку или организации.

В четверг, 3 декабря, издание NRKbeta опубликовало подробный отчет о расследовании Мартина Гундерсена (Martin Gundersen). Он решил изучить, какое количество его личных данных уходит «на сторону» — компаниям, которые перепродают их, в том числе, американским спецслужбам. Журналист начал с уже замеченной в подобном сотрудничестве компании Venntel. Согласно «Общему регламенту защиты персональных данных» (GDPR), вступившему в силу 2018 году, любая компания обязана предоставить человеку, какие данные о нем хранит и обрабатывает.

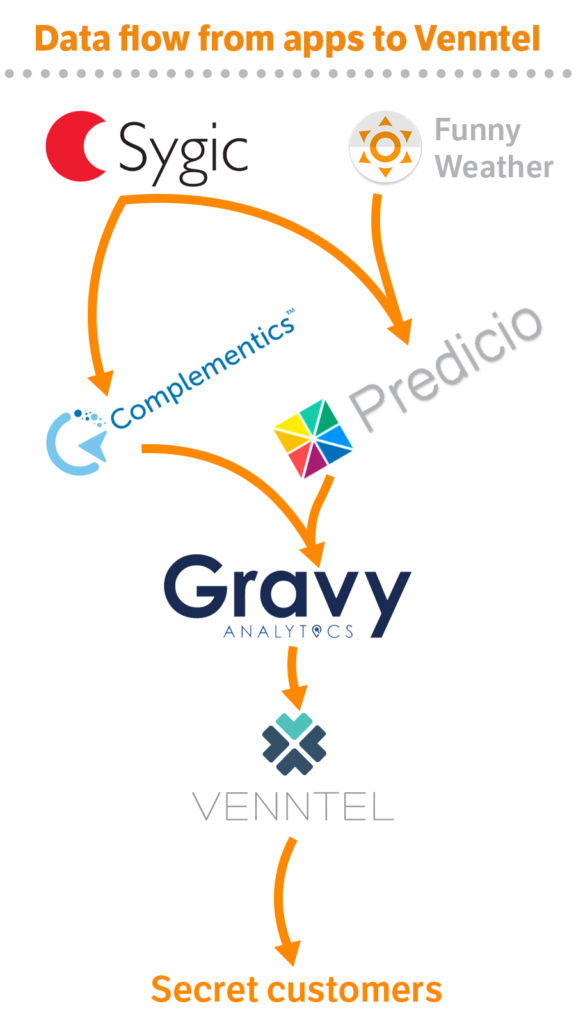

Спустя месяц после запроса он получил отчет со всеми передвижениями специально купленного для эксперимента телефона. В дальнейшем расследование состояло из череды подобных запросов с целью установить, какие компании передавали эти данные о геолокации Мартина в Venntel. За несколько месяцев борьбы с бюрократией журналист смог определить как минимум одну цепочку организаций. Она включала в себя разработчика шуточного приложения Fu*** Weather, издателя сразу нескольких программ Sygic и две компании-агрегатора персональных данных.

Стоит отметить, что продажа личных данных — для многих независимых разработчиков едва ли не единственный способ заработка помимо рекламы. Последняя раздражает пользователей, да и сама подразумевает сбор персональной информации пользователей. Ловисц Фраз (Lawiusz Fras), создатель Fu*** Weather, объяснил Гундерсену, что передавая личные данные агрегаторам он обеспечивает оплату погодных данных для своего сервиса. И каких-либо претензий ему высказать нельзя: все делается согласно GDPR и пользователи дают разрешение на их сбор. А вот куда уходят и как дальше используются эти данные Фраз знать не мог и высказал свое сочувствие Мартину.

В качестве выводов журналист отмечает, что сложившаяся ситуация не может не беспокоить. С точки зрения работы СМИ, возможность таким образом отслеживать людей компрометирует любую работу с анонимными информаторами. А с точки зрения обычных людей — делает возможным полную деанонимизацию в самом непредсказуемом случае. И позволяет злоумышленникам законно собирать сведения о потенциальных жертвах.

Изучая легальность всех подобных манипуляций с персональными данными, Гундерсен обратился за консультацией к специалистам. Три работающих в сфере защиты личной информации юриста подтвердили опасения журналиста. На первый взгляд, многие взаимодействия в обнаруженной Мартином цепочке компаний являются незаконными. Однако GDPR и сопутствующие документы в ряде случаев допускают вольную трактовку или не содержат необходимых механизмов контроля и ответственности. Наконец, в большинстве случаев отследить все манипуляции с персональными данными попросту невозможно.

- Расшифрован секретный ключ, которым Intel подписывает обновления микрокода процессоров. Это однов… Подобное происходит с процессорами Intel впервые. Да, уязвимости в них находили и раньше — это нормально. Однако теперь появилось доказательство, что любой желающий при должном старании может получ… naked-science.ru

Несмотря на колоссальную работу, которую проделал норвежский журналист, для того, чтобы наказать эти компании за неправильное обращение с личной информацией придется сделать не меньше. О своих дальнейших планах Мартин и его коллеги пока не рассказывают. Ловисц Фраз после общения с журналистом пообещал переработать политику своего приложения в области работы с персональными данными.

Почему это важно

Трудно себе представить в 2020 году человека, который бы не пользовался смартфонами. И почти все обладатели современных гаджетов так или иначе понимают, что носят с собой универсальный шпионский «маячок». Смартфоны и прочая носимая электроника постоянно собирают уйму данных: местоположение, окружающие звуки, на какие сайты заходит пользователь и множество другой информации, включая даже свои движения.

Распространенное мнение гласит, что это неизбежное и не самое большое зло. Мол, во-первых данные уходят обезличенными и только какому-то одному основному получателю (Google, Apple или правительству), которому до известной степени можно доверять. А во-вторых, чтобы случайный человек или злоумышленник получил их ему нужно очень сильно постараться и нарушить закон. Практика показывает, что это не так. Причем речь не о каких-то взломах баз данных крупных компаний, утечках или крупных киберпреступлениях. Журналисты получили наглядное подтверждение, что все происходит, по большей части, законно и доступно каждому желающему.

- У домашнего робота-пылесоса выявили способность к прослушке Исследователи из США и Сингапура проверили возможность прослушки через робот-пылесос. Для этого, как установили специалисты, совсем необязательно взламывать устройство — его можно использовать удал… naked-science.ru

Подозрения об этом высказывались давно и даже какие-никакие свидетельства подобных механизмов встречались ранее. Но по-настоящему внимание прессы и специалистов по кибербезопасности привлек случай в начале 2020 года. В феврале издание The Wall Street Journal опубликовало репортаж о том, как Иммиграционная и таможенная служба США (ICE) вместе с Министерством внутренней безопасности (DHS) получали разведданные от поставщиков маркетинговой информации. Это не требовало запросов в суд или прокуратуру, было сравнительно недорого и, что самое главное — довольно быстро. В том отчете фигурировала компания Venntel.

Данная организация специализируется на покупке, сборе и перепродаже различной информации, которую предоставляют самые разные приложения. Обычно, подобные данные используются для оптимизации рекламы, ее персонализации в первую очередь. Также нередко на основе этой информации делаются маркетинговые исследования и анализы рынков. Но ничто не запрещает (кроме некоторых обтекаемых формулировок законов) проводить и более глубокое ее изучение. В которое входит, например, частичная деанонимизация пользователей. Одним из способов ее произвести может быть сопоставление известных о человеке данных с информацией собранной по рекламным идентификаторам.

Эти «метки» присваиваются каждому устройству. Упрощенно говоря, зная место работы и проживания человека можно с большой долей вероятности определить его идентификатор и понять, какими онлайн-сервисами он пользуется. Или наоборот, зафиксировать смартфон, побывавший в подозрительном месте, отследить его дальнейшие перемещения и поведение в интернете, а затем и определить личность. Примерно таким образом американские ICE и DHS за несколько дней нашли мексиканских нелегальных иммигрантов. Они проникали на территорию США по тоннелю под границей, который вел в заброшенный ресторан KFC.

Проблема в том, что персональные данные пользователей, собранные самыми разными приложениями и рекламными сетями, торгуются на специальных площадках, словно на бирже. При желании компании могут даже не покупать их, а получать сразу готовые исследования по заданным критериям. Или выборки по определенным параметрам — регион, пол, язык, почти что угодно. Одним из методов слежки в XXI веке вполне законно является заказ узкой выборки по одному городу и анализ перемещений анонимизированных пользователей. Как было показано выше, деанонимизация нужных личностей среди них — не проблема. И такой метод доступен даже не самым богатым организациям.

Источник: Naked Science

Самые актуальные новости - в

Самые актуальные новости - в